IEC 62443 – der Standard für IT-Sicherheit in industriellen Anwendungen

Thomas Bleier informiert über den aktuellen Entwicklungsstand der zu erneuernden Standardfamilie IEC 62443, jener internationalen Normenreihe, die sich mit industriellen Kommunikationsnetzen und IT-Sicherheit für Netze sowie Systeme befasst:

Informationssicherheit ist längst ein Thema geworden, das nicht nur Security-Fachleute betrifft, sondern inzwischen alle, die mit IT-(und auch OT-)Systemen zu tun haben.

Im Bereich der IT sind es in letzter Zeit vor allem Angriffe, die zu einer immer größeren Herausforderung werden. Zum einen betrifft das die Schäden, die durch Angriffe entstehen. Bei Ransomware beispielsweise sind Lösegeldforderungen im fünf- und sechsstelligen Bereich bei größeren Unternehmen keine Seltenheit mehr – ganz abgesehen vom Ausfall der Produktivität, den solche Angriffe mit sich bringen.

Andererseits werden die Erpresser auch immer „kreativer“, was die Drohungen betrifft, und das reine Verschlüsseln von Daten ist längst nicht mehr das einzige Problem. Das zeigt unter anderem das Beispiel der Polizei von Washington D.C., die kürzlich Opfer eines Cyber-Angriffs wurde: Die Erpresser drohten damit, die Namen von Informanten, Ermittlungsberichte und andere sensible Daten aus dem Polizeidienst zu veröffentlichen, wenn das Lösegeld nicht bezahlt wird.

Im Bereich der OT-Systeme ist die Anzahl der Angriffe (noch) vergleichsweise geringer – aber viele Firmen erkennen auch hier die möglichen Risiken und versuchen vorbeugend Maßnahmen zu ergreifen. Dies betrifft sowohl die Betreiber von Systemen, die entsprechende Schäden vermeiden wollen, als auch die Hersteller und Integratoren, für die Sicherheitsaspekte auch betreffend Gewährleistungs- und Wartungsthemen immer bedeutender werden.

Aus unseren Projekten und Kundenanfragen sehen wir hier vor allem einen Fokus auf die Umsetzung von Sicherheitsmaßnahmen möglichst nach dem „aktuellen Stand der Technik“, und hier helfen Standards wie die IEC 62443, ein gemeinsames Verständnis der notwendigen Sicherheitsmaßnahmen zwischen Hersteller, Integratoren und Betreiber, oder zwischen Kunden und Lieferanten zu etablieren.

Obwohl die Entwicklung der IEC 62443 schon vor über 20 Jahren begann, hat sich gerade in den letzten Jahren und Monaten eine Dynamik entwickelt, und die Arbeit an neuen Teilstandards oder Überarbeitungen existierender Teile wurde massiv gesteigert.

Der OVE als österreichisches Mitglied der IEC und insbesondere das TSK MR65 als Spiegelkomitee des IEC TC65, in welchem die IEC 62443 entwickelt wird, ist hier an vorderster Front mit dabei. Aus diesem Grund möchte ich in diesem Beitrag einen kurzen Überblick über den aktuellen Entwicklungsstand und einen Ausblick über die demnächst zu erwartenden Neuerungen der Standardfamilie IEC 62443 geben.

Die Standardfamilie IEC 62443

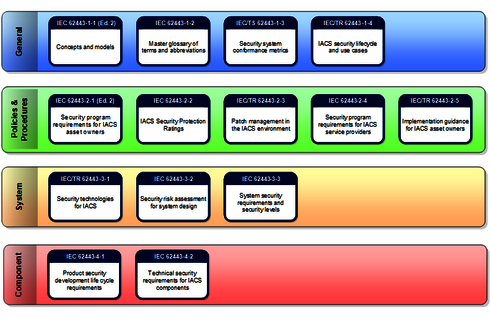

Die Standards der IEC 62443-Familie sind derzeit in vier Ebenen gegliedert, wie in der bekannten Darstellung in Abb. 1 verdeutlicht wird. Die erste Ebene beschreibt allgemeine Konzepte und Modelle, in der zweiten Ebene geht es um die Prozesse, die notwendig sind, um in einer Organisation OT-Systeme sicher zu betreiben; der Fokus der dritten Ebene liegt auf dem Design sicherer OT-Systeme, und die vierte Ebene beschäftigt sich mit Komponenten, die in OT-Systemen verwendet werden.

Im Rahmen der aktuellen Diskussionen in den Arbeitsgruppen werden dabei sowohl Standards in den einzelnen Ebenen erneuert und erweitert als auch neue, zusätzliche Bereiche entwickelt.

In den folgenden Abschnitten werden die wichtigsten Änderungen, an denen gerade gearbeitet wird, beschrieben, wobei ich versucht habe, insbesondere die Themen auszuwählen, bei denen die Diskussionen schon relativ weit fortgeschritten sind – denn wie immer im Standardisierungsbereich gilt: alles im Folgenden Dargestellte bezieht sich auf den aktuellen Diskussionsstand innerhalb der Arbeitsgruppen in den Standardisierungskomitees und kann sich bis zur Veröffentlichung der finalen Standards noch ändern.

IEC 62443-2-1 – Security Program Requirements for IACS asset owners

Nachdem die aktuell veröffentlichte Version dieses Standards schon über zehn Jahre alt ist, wurde im Jahr 2018 mit der Überarbeitung begonnen. Inzwischen werden nach mehreren Schritten und Draft-Versionen gerade die Kommentare und Anmerkungen eingearbeitet, und der finale Entwurf (FDIS) der nächsten Version soll demnächst den Komitees zur Abstimmung vorgelegt werden.

Wenn hier keine größeren Probleme auftauchen, sollte die nächste Version dieses Standards (Edition 2) noch in diesem Jahr veröffentlicht werden. Gegenüber der ersten Version aus dem Jahr 2010 gibt es hier einige Änderungen – allen voran eine neue Definition des Scope bzw. der Zielsetzung der IEC 62443-2-1.

Während in der alten Version ein eigenständiges „Cyber Security Management System“ definiert wurde, geht die neue Version davon aus, dass in einem Unternehmen bereits ein Managementsystem für Informationssicherheit etabliert ist, und fokussiert auf die Umsetzung der spezifischen Security-Aspekte für die OT (Operational Technology).

Im Unterschied zu vor zehn Jahren haben inzwischen viele Unternehmen (oder eigentlich fast alle größeren Betriebe) unternehmensweite Programme zum Umgang mit Informationssicherheitsthemen. Mit der neuen Version soll diesem Umstand Rechnung getragen werden. Damit wird eine „Konkurrenz“ zu anderen Standards wie der ISO/IEC 27001 vermieden – vielmehr soll eine sinnvolle Koexistenz der Anwendung beider Standards in einem Unternehmen ermöglicht werden (z. B. ISO 27001 für den Aufbau eines unternehmensweiten ISMS, im OT-Bereich ergänzt um die IEC 62443-2-1 für die spezifischen Bedürfnisse der Automatisierungstechnik).

Einheitliche Verfahren zur Überprüfung der IEC 62443

Nachdem in den verschiedenen Teilen der IEC 62443 Security-Anforderungen sowohl für Organisationen, Systeme als auch Komponenten definiert werden, ergibt sich daraus natürlich auch der Bedarf, die Erfüllung dieser Anforderungen für konkrete Organisationen, Systeme oder Komponenten nachzuweisen. Dies betrifft sowohl interne Überprüfungen, vor allem aber Überprüfungen durch unabhängige Dritte, die dann in ein Zertifikat münden sollen, das die Erfüllung der Anforderungen des Standards dokumentiert.

Obwohl es inzwischen einige Zertifizierungsorganisationen gibt, die für verschiedene Teile der IEC 62443 Überprüfungen und Zertifikate anbieten, ist der Prozess zur Überprüfung der Anforderung nicht einheitlich definiert. Je nach Organisation müssen daher im Rahmen von Akkreditierungsverfahren o. Ä. eigene Prüfkonzepte und -verfahren erstellt werden, was dazu führt, dass sich der konkrete Prüfprozess (und damit auch die Aufwände und Rahmenbedingungen) für dieselbe Norm je nach Zertifizierungsorganisation unterscheidet.

Um diese Situation zu verbessern, sind derzeit zwei Arbeitsgruppen innerhalb des IEC TC65 damit beschäftigt, einheitliche Prüfverfahren für zwei Teilstandards der IEC 62443 zu entwickeln. Sowohl für die IEC 62443-2-4 (Security Program Requirements für IACS Service-Provider) als auch für die IEC 62443-4-2 (Sicherheitsanforderungen für IACS Komponenten) soll in diesen Standards festgelegt werden, wie die Überprüfung einer Komponente (4-2) bzw. eines Service-Providers (2-4) hinsichtlich der Erfüllung aller Anforderungen des Standards erfolgen soll.

Diese Prüf-Normen (Arbeitstitel „Security evaluation methodology for IEC 62443-x-x”) werden voraussichtlich gegen Ende des nächsten Jahres in der sechsten Ebene der Norm als IEC 62443-6-1 und IEC 62443-6-2 veröffentlicht werden.

Profile für die IEC 62443

Die IEC 62443-Standardreihe ist grundsätzlich nicht auf eine spezifische Domäne oder Branche innerhalb der Industrie zugeschnitten, sondern allgemein für den Bereich industrieller Automatisierungstechnik in unterschiedlichsten Unternehmen anwendbar.

Allerdings gibt es natürlich in verschiedenen Branchen unterschiedliche Herausforderungen, und die Systemarchitekturen der Automatisierungssysteme sind an die Anforderungen und Umgebungsbedingungen der jeweiligen Branche angepasst. Beispielsweise sieht die Architektur eines Steuerungssystems für ein Stromverteilnetz eines Energieversorgers, der ein Bundesland oder ein anderes Gebiet versorgt, natürlich anders aus als die Architektur eines Industrieunternehmens in der Prozessindustrie, das mithilfe von Automatisierungstechnik Abläufe in einem chemischen Werk steuert.

Dementsprechend sind zwar die Konzepte aus Standards wie der IEC 62443 grundsätzlich für diese Unternehmen anwendbar, im Detail ergeben sich jedoch Unterschiede in der Umsetzung von Anforderungen und der Interpretation von Normforderungen. Diese unterschiedlichen Anforderungen sollen künftig innerhalb der IEC 62443 durch Profile besser adressiert werden können.

Dazu wird gerade an einem Standard mit dem Titel „Rules for IEC62443 profiles“ gearbeitet, welcher die Rahmenbedingungen und Struktur solcher Profile festlegen und beschreiben soll. Dieser Standard, der die Regeln für Profile definiert, wird voraussichtlich die Nummer 62443-1-5 bekommen, und die einzelnen Profile sollen dann in der fünften Ebene (also 62443-5-x) standardisiert werden.

Horizontale Standards basierend auf der IEC 62443

Nachdem das Thema Informationssicherheit – wie zu Beginn beschrieben – in vielen Bereichen immer wichtiger wird, entsteht auch in den Standards und Standardisierungsgruppen in diesen Bereichen der Bedarf nach einer Festlegung von standardisierten Herangehensweisen an Security-Problemstellungen.

Im industriellen Bereich taucht dann sehr schnell die IEC 62443 auf, und viele dieser domänenspezifischen Standardisierungsgruppen versuchen, das Rad nicht neu zu erfinden, sondern auf existierende Standards zu verweisen. Bereits jetzt existieren Standards aus verschiedenen Branchen, wie z. B. Energieversorgung, Nuklearenergie, Medizintechnik oder Eisenbahntechnik, die auf die IEC 62443 zur Abdeckung der Security-Anforderungen verweisen.

Die Aktivitäten von Gesetzgebern, höhere Sicherheitsstandards voranzutreiben, wie z. B. der Cybersecurity Act der Europäischen Union, tragen auch dazu bei, das Thema in weiteren Bereichen zu verankern.

Die aktuellen Entwicklungsprozesse innerhalb der IEC 62443-Standardisierungsgruppen führen allerdings dazu, dass es oft schwierig ist, hier konsistent solche horizontalen Standards basierend auf der IEC 62443 zu definieren. Deshalb beschäftigen sich mehrere Arbeitsgruppen innerhalb des IEC TC 65 und der ISA 99 derzeit damit, die IEC 62443-Serie besser auf diese Anforderungen auszurichten. Dazu gehört beispielsweise eine Harmonisierung der Begriffe, Definitionen und Security-Anforderungen innerhalb der unterschiedlichen Teilstandards – bisher gibt es hier aufgrund der unterschiedlichen, teils Jahre auseinanderliegenden Veröffentlichung unterschiedlicher Teilstandards und auch mangelnder Koordinierung zwischen den Arbeitsgruppen Defizite, die in künftigen Versionen behoben bzw. vermieden werden sollen.

Weiters soll in den Standards besser zwischen allgemeinen Anforderungen, die über alle Domänen hinweg gültig sind, und spezifischen Anforderungen für bestimmte Architekturen und Systeme unterschieden werden. Die Ergebnisse dieser Aktivitäten und Arbeitsgruppen werden nicht direkt in neue Standards münden, sollen aber die Qualität aller künftig im Rahmen der IEC 62443 entwickelten Standards verbessern.

Die IEC 62443 im OVE

Das TSK MR65 hat bei den Abstimmungen zu den Arbeitsversionen (DC, CDV, FDIS) und auch bei den finalen Standards als nationales Spiegelgremium des IEC TC 65 und P-Member ein Stimmrecht und deshalb werden die entsprechenden Arbeitsergebnisse in den Sitzungen des Komitees bzw. der AG MR65 IACS Security behandelt.

Darüber hinaus bietet die OVE Academy auch regelmäßig Kurse zur IEC 62443 an, um interessierten Personen bzw. Unternehmen detailliertere Informationen über die Umsetzung der Anforderungen aus diesen Standards zu vermitteln.

Weiters veranstaltet die AG MR65 IACS Security gemeinsam mit der Gesellschaft für Informations- und Kommunikationstechnik im OVE seit einiger Zeit auch eine Konferenz zu diesem Thema, um sowohl Herstellern als auch Betreibern von industriellen Automatisierungssystemen eine Plattform zum Erfahrungsaustausch zum Thema OT-Security (natürlich auch mit einem Fokus auf die IEC 62443) zu bieten.

Nachdem das Event 2020 aufgrund der COVID-Situation leider nicht stattfinden konnte, planen wir für 2021 wieder, eine solche Veranstaltung durchzuführen – als Termin haben wir Mittwoch, 10. November 2021 (nachmittags) reserviert. Dazu möchten wir im Rahmen eines „Call for Talks“ sowohl Betreiber von Automatisierungssystemen als auch Hersteller und Dienstleister einladen, über ihre Erfahrungen bei der Absicherung von OT-Systemen zu berichten. Bitte senden Sie ein kurzes E-Mail an Thomas Bleier (t@b-sec.net) mit dem Thema bzw. Titel des Vortrags – wir würden uns freuen, Sie bei der Veranstaltung begrüßen zu dürfen.

Chief Security Improvement Officer, Geschäftsführer der B-SEC better secure KG

Leiter der Arbeitsgruppe „Cyber Security“ in der Gesellschaft für Informations- und Kommunikationstechnik im OVE

OEK-Vorsitzender der AG MR 65 Industrial Automation & Control System Security